Acabamos de lanzar MXS, Mobile eXploitation Specialist, la nueva certificación de SixHack Academy enfocada en auditoría ofensiva de aplicaciones móviles. Es un curso pensado para que aprendas a auditar apps Android desde cero, con criterio, evidencia y método, y para que termines siendo capaz de enfrentarte a una aplicación real, mapearla, probarla y documentarla como en un trabajo de pentesting profesional.

En este artículo te contamos qué vas a encontrar dentro de MXS, cómo está organizada el aula y, sobre todo, cómo hemos montado el laboratorio para que cada alumno tenga su propio entorno aislado, con APK y dominio internos únicos. Esto último era innegociable para nosotros: no queremos que los alumnos se pisen el trabajo entre ellos, ni que la solución de uno contamine la experiencia del siguiente. Cada cuenta tiene su laboratorio.

Qué es MXS

MXS es la primera certificación de la academia centrada en seguridad móvil. El objetivo es que entiendas cómo funciona una aplicación Android por dentro, aprendas a interpretar su comunicación con la API y seas capaz de detectar vulnerabilidades frecuentes, validarlas con una prueba reproducible y documentarlas de forma clara. Trabajaremos con la misma forma de hacer auditoría que verás en un equipo de pentesting real: primero montar el entorno y mapear la aplicación, después identificar entradas, flujos y puntos sensibles, y a partir de ahí plantear hipótesis y confirmarlas con evidencia.

Gran parte del riesgo en mobile no está en la app en sí, sino en cómo el backend valida lo que la app pide. Por eso el curso pone tanto foco en la auditoría de la API que hay detrás, en sesiones, tokens, control de acceso, autorización rota, IDORs y errores de lógica de negocio. También verás superficies específicas de móvil como almacenamiento local, deep links, WebViews, comunicación entre componentes y riesgos derivados de SDKs de terceros.

Para quién es este curso

MXS está pensado para personas que quieren empezar en pentesting móvil sin experiencia previa y llegar a un nivel donde puedan auditar una app completa con criterio. Encaja muy bien si vienes de seguridad web y quieres trasladar tu metodología a mobile, si estás estudiando y necesitas una base sólida con la que empezar a auditar aplicaciones reales, o si vienes de desarrollo móvil o backend y quieres entender por qué ocurren los fallos, cómo se verifican y cómo se corrigen con criterio. No hace falta que sepas programar Android: lo que se necesita lo aprendes durante el curso.

Cómo es el aula por dentro

El formato es el mismo que ya conoces de WXJ y WXE: manual teórico en PDF para que tengas siempre la referencia escrita, vídeos por módulos para los conceptos que se entienden mejor viéndolos, laboratorios prácticos con tu entorno dedicado, foro de discusión y examen de certificación al final. La diferencia con los cursos web es que aquí el laboratorio incluye la APK personalizada y el dominio interno por alumno que comentamos un poco más abajo.

El manual del curso son 140 páginas en las que se desarrolla toda la teoría en orden y se acompaña con ejemplos. Lo tienes integrado en el aula y también descargable en PDF para que puedas consultarlo offline.

Los vídeos están organizados por módulos siguiendo el mismo orden del manual, para que puedas alternar entre lectura y vídeo según el tema. Algunos conceptos, sobre todo los relacionados con configuración de entorno, uso de herramientas y demos en vivo, se entienden mucho mejor viéndolos.

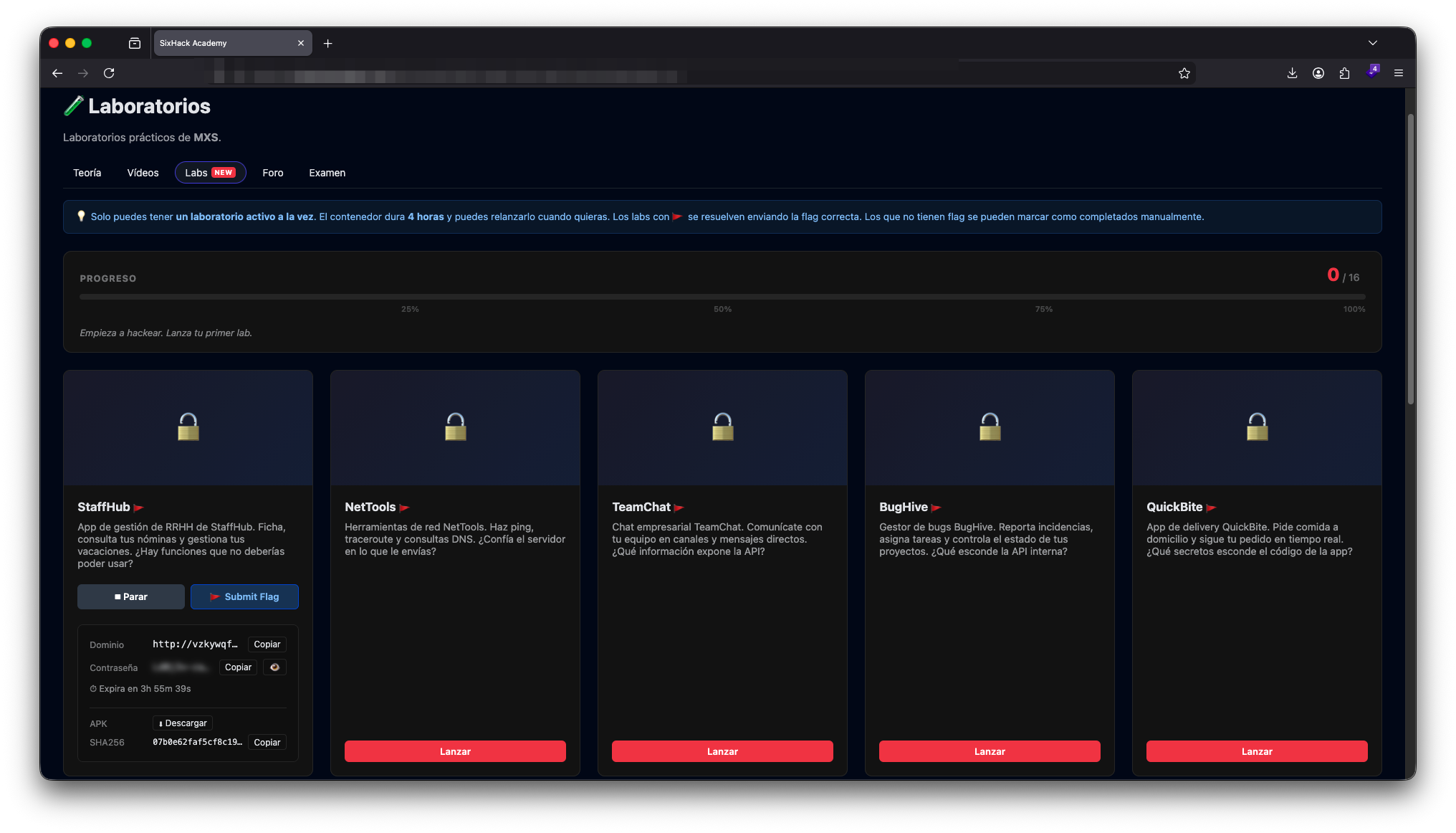

Un laboratorio único para cada alumno

Esta es la parte que más nos importaba cuidar. Cuando varios alumnos comparten un mismo laboratorio acaban pasando dos cosas: el primero que resuelve estropea el reto al siguiente, y la propia plataforma deja de poder verificar de forma fiable quién ha encontrado qué. Por eso en MXS cada alumno tiene su propio entorno aislado.

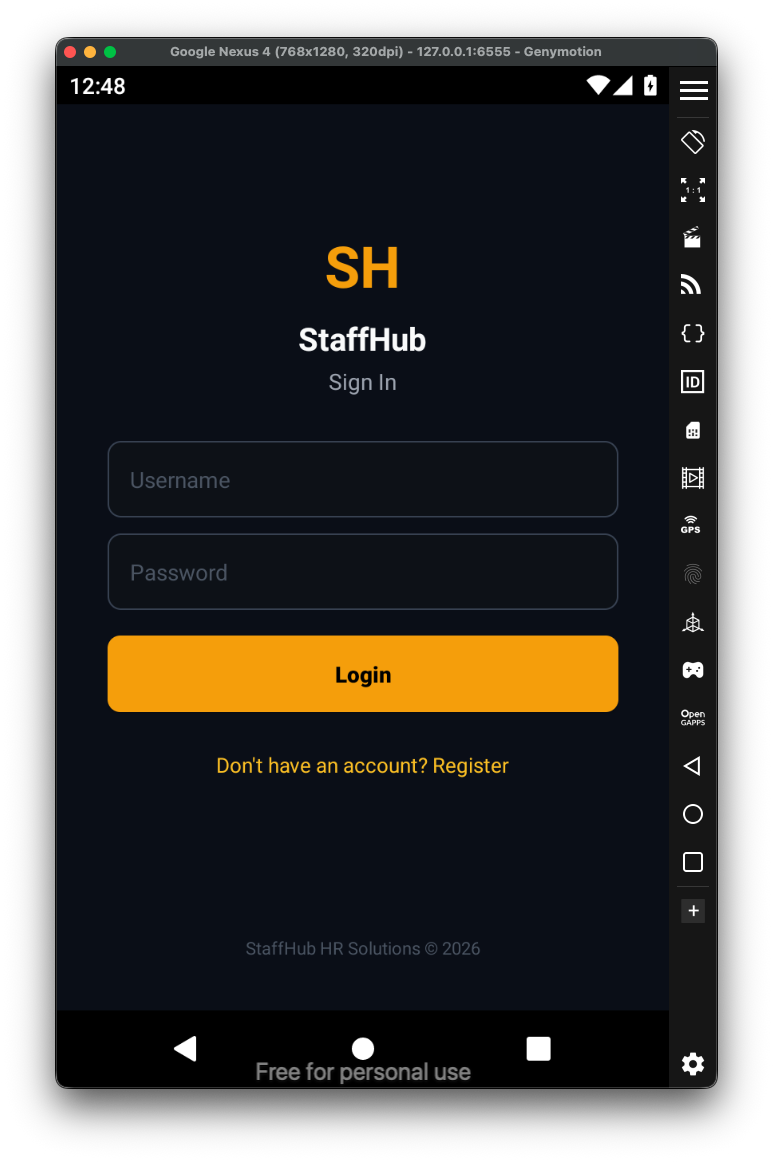

El laboratorio de MXS son 16 retos repartidos en aplicaciones realistas: una app de gestión de RRHH (StaffHub), un set de herramientas de red (NetTools), un chat empresarial (TeamChat), un gestor de bugs (BugHive), una app de delivery (QuickBite) y más. Cada lab está pensado para practicar una superficie concreta y reforzar lo que has visto en la teoría.

Solo puedes tener un laboratorio activo a la vez, y cada instancia dura cuatro horas. La puedes relanzar cuantas veces quieras. Los retos con flag se resuelven enviando el código correcto desde la propia plataforma, y los que no tienen flag se marcan como completados manualmente cuando terminas la práctica.

Cuando lanzas un reto, la plataforma genera para ti una APK específica de tu cuenta y la apunta a un dominio interno único asignado a tu usuario. La APK que descarga otro alumno no es la misma que la tuya, y el backend con el que se comunica tampoco. Esto significa que cada flag, cada credencial y cada IDOR que descubras en tu instancia es real para ti y solo para ti, sin spoilers ni colisiones con el trabajo del resto.

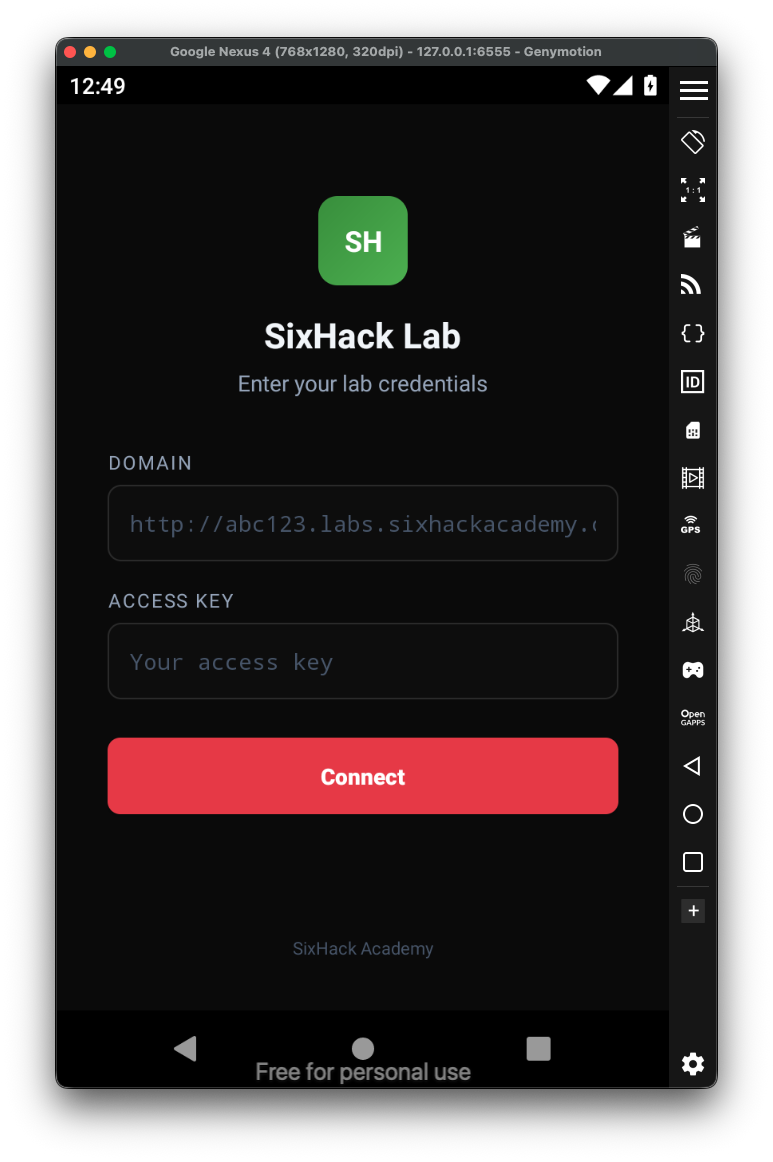

La forma de trabajar es sencilla. Descargas la APK del lab, la instalas en tu emulador o dispositivo y la abres. Lo primero que verás es la pantalla de SixHack Lab, donde introduces el dominio único y la access key que te ha asignado la plataforma. Esa es la pieza que conecta tu app con tu instancia privada del backend.

Una vez conectada, la APK se comporta como una app real instalada en el dispositivo. A partir de ahí empieza el trabajo de auditoría: interceptar tráfico con tu proxy, analizar el código con jadx o MobSF, mapear la API, registrar usuarios, probar autenticación y autorización, jugar con los flujos de negocio y buscar dónde duele de verdad.

Trabajar así tiene un efecto que no es evidente al principio: te obliga a auditar de verdad. No puedes copiar el flag del compañero ni asumir que un endpoint vulnerable lo seguirá siendo en otra cuenta, porque las rutas, los IDs y los tokens cambian. Lo que aprendes es el método, no una solución memorizada. Y eso es exactamente lo que queríamos.

Lo que aprenderás

Empezamos por los fundamentos que de verdad se usan en una auditoría móvil. Verás cómo se prepara un entorno de pruebas con emulador o dispositivo físico, cómo se configura el proxy para interceptar tráfico, cómo se analiza una APK con herramientas como jadx y MobSF, y cómo se construye un mapa real de la API a partir de las llamadas que hace la app. Ese mapa es la base de todo lo que viene después.

A continuación entramos en comunicaciones de forma práctica. Rutas, parámetros, sesiones, autenticación, tokens, TLS y los detalles que suelen marcar la diferencia cuando algo "parece raro" pero todavía no sabes por dónde tirar. Aprenderás a detectar patrones de control de acceso y a probar autorización con método, porque en móvil es muy común que los fallos más críticos estén en la parte de API y no en el cliente.

Trabajarás con herramientas de auditoría manual como se usan en el mundo real, y las acompañaremos con utilidades de apoyo para análisis estático y triage que te ayudarán a ganar velocidad sin perder rigor. También aprenderás a pensar como auditor: dónde mirar primero, cómo priorizar, qué señales importan de verdad y cómo evitar conclusiones por intuición cuando todavía no hay pruebas.

Vulnerabilidades que practicarás

A lo largo del curso practicarás casos típicos como exposición de información y configuraciones inseguras, manipulación de parámetros y de estados, fallos de autenticación y problemas de lógica de negocio. Verás en profundidad el control de acceso y escenarios de IDOR o autorización rota, además de pruebas sistemáticas sobre sesiones y tokens. También trabajarás superficies específicas de móvil como exposición de datos sensibles en almacenamiento local, deep links y universal links, WebViews, comunicación entre componentes y riesgos habituales derivados de SDKs de terceros. El objetivo será siempre el mismo: llegar a una prueba reproducible con evidencia clara.

Marco ético

MXS se imparte con un propósito estrictamente formativo. Todo lo que aprendes está pensado para aplicarse en laboratorios, sistemas propios o sistemas con permiso explícito. El objetivo es aprender a auditar y a mejorar la seguridad de aplicaciones móviles, no causar daño ni acceder a información sin autorización.

Empieza con MXS

Si llevabas tiempo esperando dar el salto a mobile, este es el momento. MXS ya está disponible en el catálogo y puedes entrar al detalle del curso, descargar el índice completo y matricularte cuando quieras. Nos vemos dentro del laboratorio.